随着网络的快速发展,网络安全问题也日益凸显。而445端口作为一种常见的网络服务端口,在安全上存在一定的风险。本文将重点探讨以445端口关闭对网络安全的影响,并分析相应的安全性。

445端口的概述与作用

1.445端口的定义与用途

2.445端口在网络通信中的角色和功能

以445端口关闭的影响分析

3.关闭445端口对网络通信的影响

4.影响文件共享和网络资源访问的问题

5.与445端口相关联的网络攻击类型分析

提高网络安全性的必要性

6.当前网络安全形势的严峻性

7.加强对外部攻击的防护措施的重要性

使用445端口的潜在安全风险

8.以445端口开放可能带来的漏洞问题

9.远程执行代码漏洞对系统安全的威胁

以445端口关闭的优势与劣势

10.以445端口关闭的优势及对网络安全的积极影响

11.以445端口关闭的劣势及带来的限制

加强网络防护措施的建议

12.开启防火墙和实施访问控制策略

13.使用安全加密协议确保通信安全性

14.定期更新安全补丁和升级操作系统

15.建立网络安全意识教育和培训体系

针对445端口的关闭对网络安全的影响,本文从多个方面进行了分析,并给出了加强网络防护措施的建议。只有通过切实加强网络安全防护措施,才能更好地应对网络攻击风险,保障网络安全。

深入了解以445端口关闭的影响

在当今高度网络化的社会中,保护网络安全是至关重要的。关闭以445端口是一项重要的安全措施,本文将深入探讨以445端口关闭的影响,并分析其对网络安全的重要性。

一:445端口是Windows操作系统中用于文件共享的端口,关闭该端口可以有效阻断恶意软件对系统的攻击。然而,关闭该端口也会对网络通信和文件共享产生一些影响。

二:减少系统暴露在外部攻击的风险是关闭445端口的主要目的之一。恶意软件往往利用开放的445端口进行远程入侵和传播,关闭该端口可以极大地降低系统受到攻击的可能性。

三:关闭445端口可以有效防止勒索软件等恶意软件利用文件共享功能在网络中传播。勒索软件通过加密用户文件并勒索赎金来获利,关闭445端口可以阻止其传播并保护用户数据的安全。

四:关闭445端口可能会影响到内部网络中的文件共享,导致用户无法通过局域网共享文件和打印机。这需要在关闭445端口后采取其他措施来确保内部网络的正常通信和文件共享。

五:对于企业来说,关闭445端口可能会影响到内部的文件共享和协作工作。在关闭445端口之前,需要评估企业内部网络的需求,并采取其他安全措施来平衡网络安全和工作效率。

六:关闭445端口会影响到系统的远程管理功能,例如远程桌面和远程命令行。对于需要经常远程管理服务器的管理员来说,需要考虑安全性和便利性之间的平衡。

七:某些应用程序可能会使用445端口进行通信,关闭该端口可能导致这些应用程序无法正常运行。在关闭445端口之前,需要评估系统中的应用程序依赖,并做好相应的调整和迁移。

八:关闭445端口可以显著降低系统受到来自外部的网络攻击的风险。然而,这并不能完全保证系统的安全,其他安全措施仍然需要配合使用,如及时更新操作系统和应用程序补丁、使用防火墙等。

九:关闭445端口对于提高网络安全意识和培养安全习惯有着重要的作用。通过关闭该端口,可以促使用户和管理员更加重视系统的安全性,并采取相应的措施来保护系统和数据。

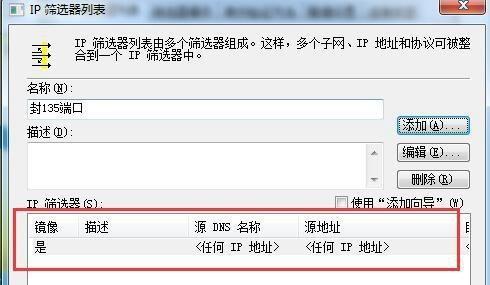

十:关闭445端口需要在系统中做相应的配置和设置,以确保正确地关闭该端口并避免其他可能的问题。需要根据操作系统的不同进行具体的操作步骤。

十一:关闭445端口需要在网络安全团队的指导下进行,以确保安全措施的有效性和系统运行的稳定性。网络安全团队应该对关闭445端口的影响进行全面评估,并提供相应的指导和支持。

十二:关闭445端口需要与用户和管理员进行充分的沟通和培训,以提高他们的网络安全意识和技能。用户和管理员应该了解关闭445端口的原因和影响,并学习如何在关闭该端口后继续正常工作。

十三:关闭445端口是保护网络安全的重要举措之一,但并不是唯一的解决方案。除了关闭445端口外,还需要采取其他安全措施来全面保护系统和数据的安全。

十四:445端口关闭是网络安全中的一项持续工作,需要定期评估和更新安全措施。随着网络攻击技术的不断演进,保护系统安全的工作将持续进行。

十五:关闭445端口可以有效保护系统免受外部攻击和恶意软件的侵害,但也会对内部通信和文件共享产生一定的影响。在关闭445端口前,需要评估系统需求,采取适当的安全措施,并与用户和管理员进行充分的沟通和培训。同时,关闭445端口是网络安全工作中的一项持续工作,需要定期评估和更新安全措施,以应对不断变化的网络威胁。